ネットワークプロトコルとは?完全ガイド

日々、膨大なデータがデバイスからデバイスへ、ネットワークからネットワークへとやり取りされています。そして、そのすべての通信は、明確に定められたルールと標準に従って行われています。

こうしたルールや標準は「ネットワークプロトコル」と呼ばれます。ネットワーク上でデバイス同士がどのように通信し、データをやり取りするかを定めるものであり、メールの送受信からサイバーセキュリティまで、インターネットのあらゆる仕組みを支える重要な役割を担っています。

ネットワークプロトコルとは?

簡単に言えば、ネットワークプロトコルとは、デバイス同士がどのように通信するかを定めたルールの集まりです。具体的には、データの送信方法、受信方法、そしてその解釈の仕方を規定しています。

ネットワークプロトコルにはさまざまな種類があり、それぞれがネットワーク通信の異なる役割を担っています。データの送信を管理するもの、アドレス指定やルーティングを制御するもの、さらにセキュリティやエラー検出を担うものなどがあります。

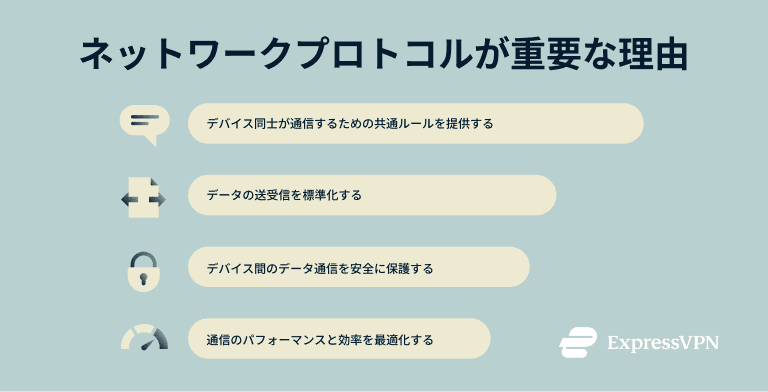

なぜネットワークプロトコルは重要なのか?

ネットワークプロトコルは、あらゆるデジタル通信を成立させる基盤です。

ネットワークプロトコルがなければ、デバイス同士が安全かつ効率的にデータをやり取りするための共通ルールは存在しません。プライベートネットワークやインターネットを含むあらゆるシステムは正常に機能せず、私たちが現在利用しているネットワークそのものが成り立たなくなります。ネットワークプロトコルは世界中の数十億台のデバイスを結びつけ、メールの送受信、ファイルのダウンロード、動画ストリーミング、ウェブ閲覧といった日常的なオンライン活動を支えています。

ここでは、ネットワークプロトコルがもたらす主なメリットをいくつか紹介します。

ここでは、ネットワークプロトコルがもたらす主なメリットをいくつか紹介します。

- デバイス間の共通言語を確立する:ネットワークプロトコルにより、メーカーが異なるデバイス同士でも通信が可能になります。たとえOSや設計がまったく異なっていても、スムーズにデータをやり取りできます。

- データ通信を標準化する:プロトコルはデータの流れを管理し、決められたルールに従って処理・送信・受信されるようにします。これにより、通信エラーやデータ欠損のリスクを最小限に抑えられます。

- データ交換を安全に保護する:セキュリティ重視のネットワークプロトコルは、デバイス間でやり取りされるデータを保護し、Domain Name System(DNS)スプーフィングなどのサイバー攻撃から守ります。

- パフォーマンスと効率を左右する:プロトコルは、ネットワーク上でデータが移動する速度や効率にも影響します。遅延を抑えるために高速性を重視したものもあれば、安全性を高めるために追加の処理を行う代わりに通信速度が遅くなるものもあります。

ネットワークプロトコルは誰が使っているのか?

実際のところ、ほとんどの人がネットワークプロトコルを利用しています。デジタルデバイスを使い、プリンターやインターネット、クラウドと接続してデータを共有・通信する場合、その裏側では必ずネットワークプロトコルが働いています。

たとえば、このウェブページを表示する際にもネットワークプロトコルが使われています。インターネットの閲覧、メールの送受信、ファイルのアップロードやダウンロードなど、あらゆるオンライン活動のたびに利用されています。デジタル通信を行ううえで欠かせない仕組みです。

一方、IT専門家やネットワーク管理者など、仕事としてネットワークを扱う人々は、ネットワークプロトコルをより直接的に活用しています。これらを使ってネットワークを管理・構築し、セキュリティを維持しています。残念ながら、サイバー犯罪者もネットワークプロトコルを悪用することがあります。マルウェアの拡散や、ユーザーの許可なしにデバイスへ侵入するなどの攻撃に利用されるケースもあります。

ネットワークプロトコルはどのように機能するのか?

基本的に、ネットワークプロトコルは、データの送信・受信・解釈の際にすべてのデバイスが従う共通ルールを定めることで機能します。

あるデバイスが情報を送信すると、ネットワークプロトコルはデータを「パケット」と呼ばれる小さな単位に分割し、宛先アドレスを付けてネットワーク上へ送信します。受信側のデバイスはプロトコルを利用してパケットを再構成し、エラーを確認したうえで、適切なアプリケーションへデータを届けます。

たとえばウェブサイトを開くとき、Hypertext Transfer Protocol(HTTP)やHypertext Transfer Protocol Secure(HTTPS)は、ブラウザがウェブページのデータをどのように取得し受信するかを定めます。一方、Transmission Control Protocol(TCP)やInternet Protocol(IP)は、正しいデータが見つかり、適切な宛先へ完全な形で届けられるように制御します。

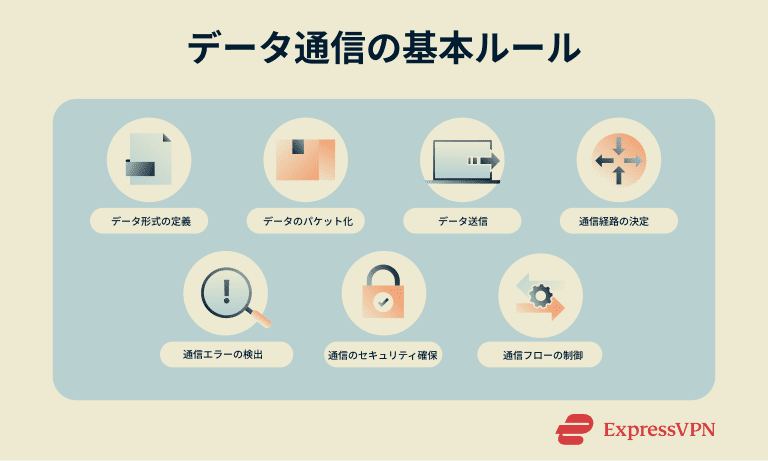

データ通信を支えるルール

データ通信の過程では、ネットワークプロトコルが標準化されたルールに基づいて各工程を管理します。具体的な機能やルールはプロトコルによって異なりますが、一般的には次のような役割を担います。

データ通信の過程では、ネットワークプロトコルが標準化されたルールに基づいて各工程を管理します。具体的な機能やルールはプロトコルによって異なりますが、一般的には次のような役割を担います。

- データ形式の整理:テキストや画像などの情報を、すべてのデバイスが理解できるデジタル構造に整えます。

- データのパケット化:データを「パケット」と呼ばれる小さな単位に分割し、送信に備えてシーケンス番号や宛先情報などのラベルを付与する方法を定めます。

- データ送信の制御:ネットワーク上でデータが他のデバイスへどのように送られるかを管理します。たとえば、パケットを送信する順序などを決定します。

- アドレス指定とルーティング:データがネットワーク間を移動する際の経路を決定し、送信側と受信側のデバイスを識別・検証する方法を定めます。

- エラー検出と修正:データ通信中に発生するエラー(不完全なデータ送信など)をどのように検出し、修正するかを定めます。

- セキュリティ:暗号化、認証、安全なハンドシェイクなどの仕組みを用いて、データがデバイス間を移動する間も安全性とプライバシーを保護します。

- フロー制御:通信効率を高め、受信側ネットワークの過負荷を防ぐために、一度に送信するデータ量を調整します。

ネットワークプロトコルの主な種類

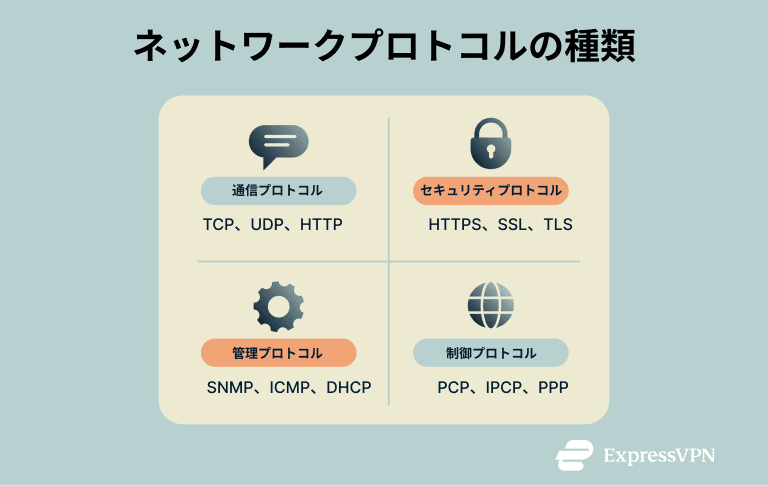

ネットワークプロトコルには数千種類もの種類がありますが、大きくは「通信」「管理」「セキュリティ」の3つのグループに分類できます。ここでは、それぞれの特徴と代表的な例を紹介します。

通信プロトコル

名前のとおり、通信プロトコルはデバイス同士の通信方法を制御する仕組みです。デバイスが接続を確立し、データをやり取りできるようにするほか、インターネットへのアクセスを支える重要な役割も担っています。メール、インスタントメッセージ、ファイル転送など、多くのオンラインサービスは通信プロトコルによって成り立っています。

代表的な例:

代表的な例:

- Transmission Control Protocol(TCP):最も重要な通信プロトコルの一つで、デバイス間で信頼性の高いデータ通信を実現します。

- User Datagram Protocol(UDP):データ送信前に接続を確立しないコネクションレス型のプロトコル。TCPより高速ですが、エラーが発生しやすい特徴があります。

- Hypertext Transfer Protocol(HTTP):ウェブブラウジングで使用されるアプリケーション層のプロトコルで、ウェブサーバーとブラウザ間のデータ通信を行います。

- Remote Desktop Protocol(RDP):ネットワークを通じて別のコンピューターへリモート接続し、遠隔操作を可能にするプロトコルです。

- File Transfer Protocol(FTP):同じネットワーク上のクライアントとサーバー間で、ファイルをバイナリ形式やテキスト形式で転送するためのプロトコルです。

ネットワークセキュリティプロトコル

これらのプロトコルは、データがネットワーク上を移動する際に安全性を確保するための標準や仕組みを定めています。データの暗号化や不正アクセスの防止を行い、サイバーセキュリティやデバイス間の安全でプライベートな通信を支える重要な役割を担っています。

代表的なセキュリティプロトコル:

- Hypertext Transfer Protocol Secure(HTTPS):HTTPの安全版で、Secure Sockets Layer(SSL)またはTransport Layer Security(TLS)(通常はTLS)を使用してウェブ通信を暗号化します。

- Secure Socket Layer(SSL):サーバーとクライアント間、またはサーバー間通信において、機密データやインターネット接続を暗号化する暗号化プロトコルです。

- Transport Layer Security(TLS):SSLの後継となるプロトコルで、より安全かつ効率的にアプリケーション間の通信データを暗号化します。

- Internet Protocol Security(IPsec):IPネットワーク上の通信データに対して、認証と暗号化を提供するセキュリティプロトコル群です。

PPTP、L2TP、SSTP、OpenVPN、WireGuard、LightwayなどのVPNプロトコルも、このカテゴリに含まれます。TLS、SSL、IPsecのように個々の通信セッションの暗号化に焦点を当てるプロトコルとは異なり、VPNプロトコルは暗号化とトンネリングを組み合わせ、通過するすべてのネットワーク通信を保護する安全な仮想接続を実現します。

ネットワーク管理プロトコル

ネットワーク管理プロトコルは、コンピューターネットワークのリソースを効率的に活用し、トラブルや障害を防ぐための管理ルールを定める仕組みです。デバイス間の安定した接続の確立や維持、通信エラーの検出と解決などのプロセスを制御します。

代表的なプロトコル:

- Simple Network Management Protocol(SNMP): ネットワーク機器の管理やパフォーマンス監視、技術的な問題の検出を支援するプロトコルです。

- Internet Control Message Protocol(ICMP): エラーメッセージの送信や、pingコマンドなどの基本的なネットワーク診断に使用されるプロトコルです。

- Dynamic Host Configuration Protocol(DHCP): デバイスがネットワークに接続する際にIPアドレスを自動割り当てし、サブネットマスクやDNSアドレスなどの設定情報も提供するプロトコルです。

- Address Resolution Protocol(ARP): ローカルネットワーク内でIPアドレスを、Media Access Control(MAC)アドレスと呼ばれる物理アドレスに対応付けるプロトコルです。

- Network Basic Input/Output System(NetBIOS): 異なるデバイス上のアプリケーション間のセッション接続を管理し、ローカルネットワークでの通信を可能にする仕組みです。

制御プロトコル:主な役割と例

「制御プロトコル」という用語は、他の分類よりも広い意味で使われることがあり、前述のカテゴリに含まれるプロトコルの一部を指す場合もあります。これは、ファイルや動画、メールといった実際のデータ内容を運ぶのではなく、データがどのようにネットワーク上を移動するかを制御するプロトコルを指します。

これらのプロトコルは、データを送信するタイミング、送信速度、問題が発生した場合の対処方法などを管理します。

主な役割:

- デバイス間の接続を確立する

- ネットワークが過負荷にならないようデータの流れを管理する

- データが正しい宛先に届いたことを確認し、通信の成功を保証する

代表例としてはTCPのほか、Port Control Protocol(PCP)があります。これはデバイスが上流ルーターと通信し、受信トラフィックの転送方法を指定できるようにするプロトコルです。また、Internet Protocol Control Protocol(IPCP)は、Point-to-Point Protocol(PPP)接続上でIP設定を構成するために使用されます。

プロトコルが実現する相互運用性

ネットワークプロトコルは、通信ルールを標準化することで、設計やコードが異なるデバイスやOS同士でも通信できるようにします。共通の規格に従うことで、Windows PCはApple MacやAndroidスマートフォンとも問題なくデータをやり取りできます。

こうした相互運用性を実現するため、プロトコルは単独ではなく「プロトコルスイート」と呼ばれる連携した仕組みとして動作します。スイート内の各プロトコルが、ルーティング、データ配送、セキュリティなどの役割を分担し、連携することでデータをデバイス間でスムーズにやり取りできるようにします。

最も広く使われている例がTCP/IPで、インターネットの基盤となるプロトコルスイートです。

実例:TCP/IPの仕組み

TCPとIPは、最も重要なネットワークプロトコルの2つです。オンライン通信の基本である「アドレス指定」と「データ配送」という重要な役割を、互いに連携して担っています。

IPはデバイスにIPアドレスを割り当て、データが正しい宛先へルーティングされるようにします。一方、TCPはデータの送受信とデバイス間の接続管理を担当します。

この仕組みの流れを、ステップごとに簡単に見てみましょう。

- IPアドレスの検索:ブラウザにウェブアドレスを入力してEnterキーを押すと、DNSによるIPアドレス検索が行われます。DNSは、人が読みやすい文字のウェブアドレスを数値のIPアドレスへ変換する、インターネットの基盤となる仕組みです。

- TCPハンドシェイク:正しいIPアドレスが見つかると、TCPハンドシェイクが行われ、あなたのデバイスと対象のウェブサーバーの間に接続が確立されます。この過程で、双方が通信可能な状態であることが確認されます。

- データのカプセル化:通信データはパケットに分割され、シーケンス番号や宛先情報が付与されます。

- データ送信:パケット化されたデータはネットワークを通じて宛先IPアドレスへ送られます。TCPはデータの流れを制御し、ネットワークリソースを効率的に使いながら通信の混雑を防ぎます。

- 再構成:すべてのデータパケットが到着すると、元のデータストリームに再構成され、対応するアプリケーションへ渡されてユーザーに表示されます。

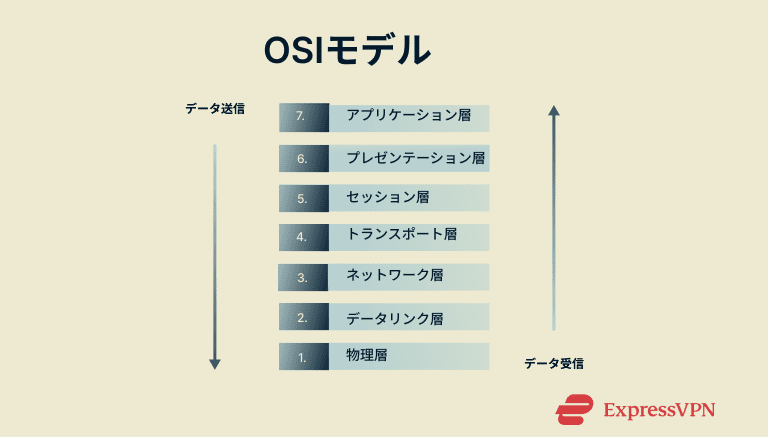

OSIモデルとプロトコルの階層構造

Open Systems Interconnection(OSI)モデルは、インターネットの仕組みを概念的に表したモデルです。7つの異なるレイヤーに分かれており、それぞれがネットワーク機能の異なる役割を示しています。

ネットワークプロトコルはこれらすべてのレイヤーに関わり、データ通信の各段階を支える仕組みとして機能します。

OSIモデルの7つのレイヤー

OSIモデルの7つのレイヤーは次のとおりです。

- 物理層:ケーブル、スイッチ、Wi-Fi信号など、生のビットデータを送信する物理的な機器や通信媒体を扱います。このレイヤーは信号そのものを扱うため、通信ルールとしてのプロトコルは基本的に適用されません。

- データリンク層:データを「フレーム」と呼ばれる単位にまとめ、同一ネットワーク内のデバイス間で転送する方法を定義します。簡易的なエラー検出・修正機能も含まれます。代表的なプロトコルはPPPやARPです。

- ネットワーク層:データのルーティングと転送を担当するレイヤーです。データが通る最適な経路を見つけて選択する役割を担います。代表的なプロトコルにはIPやIPsecがあります。

- トランスポート層:デバイス間のエンドツーエンド通信を管理し、通信中に発生するエラーの検出と修正を行います。代表的なプロトコルはTCPとUDPです。

- セッション層:デバイス同士が接続しデータをやり取りする際の通信セッションの管理を担当します。代表的なプロトコルにはNetBIOSやRPCがあります。

- プレゼンテーション層:データをユーザーが利用できる形式へ変換する役割を担います。代表的なプロトコルにはSSLやTLSがあります。

- アプリケーション層:最終的にデータがユーザーのアプリケーションやサービスに届けられるレイヤーです。代表的なプロトコルにはHTTPSやFTPがあります。

OSIとTCP/IPの主な違い

ここまで、IPアドレスの割り当てやデータ配送を担うネットワークプロトコルの集合としてTCP/IPを説明してきました。

しかしTCP/IPは、OSIと同様にネットワークモデルを指す場合もあります。こちらはより実用的でシンプルな形で、ネットワーク通信を複数のレイヤーに分類します。

この2つのモデルには、いくつかの重要な違いがあります。

まず、OSIは主に教育目的で使われる概念モデルです。一方、TCP/IPモデルはより実用的なモデルで、相互接続されたネットワーク間の通信を実現するために米国国防総省によって開発されました。

TCP/IPモデルはより簡潔で、OSIの7層に対して4つのレイヤーで構成されています。TCP/IPの4つのレイヤーは次のとおりです。

- リンク層:ネットワークとデバイス間でどのように接続が確立されるかを扱います。

- インターネット層:異なるネットワーク間でのデータのアドレス指定とルーティングを管理します。

- トランスポート層:データがネットワーク上で送信される仕組みを管理します。

- アプリケーション層:ユーザーが直接利用するレイヤーで、データを受信しアプリケーションが動作するためのサービスを提供します。

簡単に言えば、OSIはインターネットの仕組みを説明するための理論的な設計図のようなモデルです。一方、TCP/IPは実際にインターネットを動かしている実用的な通信アーキテクチャを示すモデルと言えます。

サイバーセキュリティとネットワークプロトコル

前述のとおり、ネットワークプロトコルの中にはセキュリティに特化したものがあり、暗号化や認証などの仕組みによってデータを安全かつプライベートに送受信できるようにしています。しかし残念ながら、サイバー犯罪者はネットワークプロトコルの弱点を突いて攻撃を仕掛けることもあります。

攻撃者がプロトコルを悪用する手口

サイバー攻撃者は、ネットワークプロトコルの規則的で予測可能な仕組みを利用して、ネットワークやインターネットインフラを悪用することがあります。たとえば、ARPスプーフィングやDNSスプーフィングによって通信経路を改ざんしたり、TCPセッションハイジャックによって暗号化されていない通信を傍受したりする攻撃が知られています。また、古いFTPのように設定ミスや旧式のプロトコルを狙うケースもあります。

ネットワークプロトコルを安全に保つ方法

すべての通信レイヤーで暗号化、認証、データ整合性チェックを徹底することは、ネットワークプロトコルのセキュリティを強化する最も効果的な方法の一つです。

また、同一ネットワーク上のデバイスへリモートログインできるTelnetのような旧式のプロトコルは使用を避け、Secure Shell(SSH)のような暗号化通信を提供するより安全で最新のプロトコルへ移行することも重要です。

さらに、関連するソフトウェアやファームウェアは常に最新の状態に保ち、ルーターなどの重要なネットワーク機器には、安全性の高いVPNプロトコルやセキュリティプロトコルを導入しましょう。

プロトコルのセキュリティを強化するツールと実践方法

さまざまなプロトコルセキュリティツールやネットワーク監視ツールを活用することで、プロトコルを保護し、脆弱性を特定・対処するためのデータを収集できます。ネットワーク管理者は、プロトコルやポートのスキャンツール、暗号化の検証システムなどの導入を検討するとよいでしょう。また、Security Information and Event Management(SIEM)プラットフォームはネットワークデータの監視とログ管理に役立ちます。さらに、ファイアウォールや侵入検知システムを導入することで、不正ユーザーの検出や遮断が可能になります。

ネットワークプロトコルの活用例

前述のとおり、ネットワークプロトコルはほぼすべてのデジタル通信に欠かせない存在です。その用途は非常に幅広く、一般ユーザーから企業、IT専門家まで、世界中の多くの人々が日々利用しています。

日常的な利用例(ウェブ、メール、ファイル転送)

毎日、数十億人のインターネットユーザーがネットワークプロトコルを利用して、ブラウザでウェブサイトにアクセスし、検索を行い、ファイルをアップロード・ダウンロードし、家族や友人へメールを送っています。さらに、動画ストリーミング、オンラインゲーム、ビデオ通話などのオンラインサービスも支えています。たとえばHTTPやHTTPSはウェブ閲覧の通信を管理し、SMTPのようなプロトコルはメールが送信者から受信者へ届く仕組みを制御しています。

企業・インフラでの活用

ビジネスの世界では、プロトコルは安全で信頼性の高いデータ通信を支える基盤として機能し、さまざまな業務システムを支えています。TCPやIPのような基本プロトコルに加え、企業ネットワークでは次のような業務向けプロトコルも利用されます。

- SSHやVPNプロトコル:企業ネットワークや社内リソースへ安全にリモートアクセスするために使用。

- SNMPやICMP:ネットワークトラフィックの監視や障害検出のために使用。

- Remote Authentication Dial-In User Service(RADIUS)やKerberos:ユーザー認証やアクセス管理のために利用。

- Border Gateway Protocol(BGP)やOpen Shortest Path First(OSPF):拠点間のデータ通信ルートを制御するプロトコル。

IoT・スマートデバイスで使われるプロトコル

現在では、IoT(Internet of Things)やスマートデバイスなど、多くの機器がネットワークプロトコルによって接続・通信しています。これらのデバイスはコンピューターほど高い処理能力を持たない場合も多いため、ルーターやネットワークと通信するために軽量で専用のプロトコルが使われることがあります。代表例としてMessage Queuing Telemetry Transport(MQTT)やConstrained Application Protocol(CoAP)が挙げられます。

トラブルシューティングとパフォーマンス改善のヒント

一般ユーザーがネットワークプロトコルの仕組みを詳しく理解する必要はほとんどありません。しかし、ネットワーク専門家や技術者、企業のITチームは、ネットワークの問題を特定・解決したり、デバイスのパフォーマンスを最適化するためにプロトコル設定を調整する必要がある場合があります。

よくあるプロトコルエラー

ネットワーク管理者は、プロトコル通信の過程で発生するさまざまな問題に直面することがあります。代表的な例として次のようなものがあります。

- タイムアウト:パケット損失やネットワークの混雑が原因で発生することが多い。

- 接続リセット:ファイアウォールが通信をブロックすることで発生することがある。

- DNS障害:DNSサーバーの設定ミスやDNSキャッシュの問題が原因で起こることが多い。

- ハンドシェイクエラー:セキュリティ証明書や暗号スイートの互換性問題が原因で発生する。

ネットワークプロトコルのパフォーマンス監視方法

IT専門家やネットワークエンジニアは、さまざまなネットワーク監視ツールを使ってネットワークのパフォーマンスを追跡できます。これらのツールは、遅延(レイテンシ)、帯域幅、スループット、ハンドシェイク完了時間などの指標を監視・記録し、ネットワークの状態を把握したり、繰り返し発生するエラーや弱点を特定するのに役立ちます。

FAQ:ネットワークプロトコルに関するよくある質問

ネットワークプロトコルの代表的な10種類は何ですか?

ネットワークプロトコルは10種類以上存在しますが、代表的なものとして以下が挙げられます。Transmission Control Protocol(TCP)、Internet Protocol(IP)、Hypertext Transfer Protocol(HTTP)、Hypertext Transfer Protocol Secure(HTTPS)、File Transfer Protocol(FTP)、Dynamic Host Configuration Protocol(DHCP)、Simple Network Management Protocol(SNMP)、Internet Control Message Protocol(ICMP)、Secure Sockets Layer(SSL)、Address Resolution Protocol(ARP)などです。これらのプロトコルはそれぞれ異なる役割を持ちます。たとえばTCPはデータをパケットに分割してネットワーク間で送信する方法を管理し、HTTPSはウェブページのデータ通信に暗号化による安全な通信層を追加します。

プロトコルの主な4つの種類は何ですか?

ネットワークプロトコルの主な分類には、通信プロトコル、ネットワークセキュリティプロトコル、管理プロトコルがあります。また、これら3つのカテゴリーに関連する制御プロトコルも存在します。それぞれ役割が異なり、通信プロトコルはネットワーク機器同士の通信方法を定義し、セキュリティプロトコルはネットワークやデバイス、データをサイバー攻撃や不正アクセスから保護します。

プロトコルとは何ですか?3つの例を教えてください。

ネットワークにおけるプロトコルとは、ネットワーク同士が通信したりデータを交換したりする際のルールや手順を定めたものです。代表的な例としては、データ通信を制御するTransmission Control Protocol(TCP)、メール送信に使用されるSimple Mail Transfer Protocol(SMTP)、そしてウェブブラウザとサーバー間の通信を管理するHypertext Transfer Protocol(HTTP)などがあります。

ネットワークプロトコルはデータ通信にどのような影響を与えますか?

ネットワークプロトコルは、データがどのようにフォーマットされ、カプセル化され、暗号化され、送信され、ネットワーク機器によって送受信されるべきかのルールと標準を定めます。データが場所から場所へ移動する際のあらゆる詳細を定義しており、個々のパケットにどのように分割されるか、そのパケットがどのようにフォーマットされるか、そして正確な宛先にどのように届けられるかなどを含みます。

通信プロトコル、セキュリティプロトコル、管理プロトコルの違いは何ですか?

これらのネットワークプロトコルはそれぞれ異なる役割を持ち、すべてがネットワークの正常な動作に不可欠です。通信プロトコルはデバイス同士の通信やデータ交換を制御し、セキュリティプロトコルはデータの保護(暗号化)を担います。一方、管理プロトコルはネットワークの運用やリソースの管理を行います。

ルーターはどのようなプロトコルを使用していますか?

ルーターは主に、ルーター同士や他のネットワーク機器との通信を管理するルーティングプロトコルを使用します。代表例としてRouting Information Protocol(RIP)やOpen Shortest Path First(OSPF)があり、これらはデータが通る最適な通信経路をルーターが見つけて利用できるようにする役割を持っています。

ネットワークプロトコルはどのようにインターネットを機能させているのでしょうか?

ネットワークプロトコルは、データが安全かつ信頼性の高い標準的な方法でネットワーク間を移動できるようにするためのルールを提供します。これにより、ウェブサーバーやデータセンターからユーザーのデバイスへデータを届けることが可能になります。つまり、デバイス同士の通信を実現する仕組みであり、その結果としてユーザーはウェブ閲覧やメールなどのインターネットサービスを利用できるようになります。

VPNはプロトコルを悪用した攻撃から保護してくれますか?

攻撃の種類によって異なります。VPNはインターネット通信を暗号化し、IPアドレスを隠すことで、パケットスニッフィング、Domain Name System(DNS)スプーフィング、中間者攻撃(MITM)、分散型サービス拒否(DDoS)攻撃など、特定のサイバー攻撃からの保護に役立ちます。一方で、VPNトンネルの外側や特定のサービスプロトコル内部で発生する攻撃、たとえばTransport Layer Security(TLS)/Secure Sockets Layer(SSL)のダウングレード攻撃やアプリケーション層の脆弱性を突く攻撃などには対応できない場合があります。

ネット上で身を守るための第一歩を踏み出しましょう。リスクなしでExpressVPNをお試しください。

ExpressVPN を入手